En el ámbito del desarrollo de software, GitHub ha presentado una herramienta innovadora llamada gráfico de dependencias, diseñada para ofrecer a los desarrolladores una visión clara de las bibliotecas externas utilizadas en sus proyectos, tanto de manera directa como indirecta.

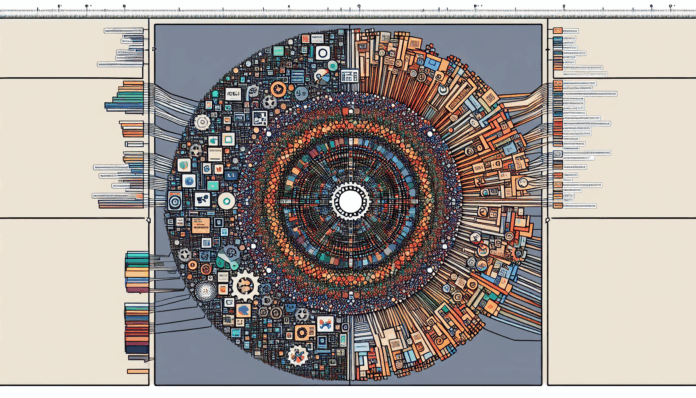

Esta herramienta se asemeja a un iceberg: lo que parece ser un simple archivo de manifiesto con unas pocas dependencias directas es solo la punta, mientras que la extensa red de dependencias transitorias yace oculta bajo la superficie. El gráfico de dependencias permite visualizar esta complejidad, creando una representación estructurada de todo el código externo que sustenta las aplicaciones. Cada paquete aparece como un nodo y las relaciones de dependencia como aristas, revelando las conexiones entre paquetes, similar a un árbol genealógico.

En un entorno donde el 95-97% del código puede provenir de recursos externos, esta herramienta es esencial. Permite identificar rápidamente dependencias inseguras y actuar en consecuencia. Además, funciona en conjunto con Dependabot, que alerta automáticamente sobre problemas de seguridad, incluso en dependencias transitorias que suelen pasar desapercibidas.

Un ejemplo de Eric Sorenson, ingeniero de GitHub, ilustra que un proyecto con solo 21 dependencias directas puede incluir más de 1,000 en total, destacando la importancia de comprender las implicaciones de las dependencias indirectas.

Activar el gráfico de dependencias es sencillo y se realiza en la configuración del repositorio bajo el apartado de Seguridad. Es gratuito para repositorios públicos, mientras que los privados requieren una suscripción a GitHub Advanced Security. Esta funcionalidad permite no solo recibir alertas automatizadas, sino también realizar análisis profundos sobre la cadena de suministro de software.

En conclusión, el gráfico de dependencias de GitHub no solo ofrece visibilidad sobre el vasto código de terceros, sino que también capacita a los desarrolladores para proteger sus aplicaciones contra potenciales vulnerabilidades, optimizando así la gestión de seguridad en el desarrollo de software.