En la era de la inteligencia artificial generativa, las aplicaciones de Retrieval Augmented Generation (RAG) han emergido como herramientas esenciales para proporcionar información contextual, mejorando significativamente el rendimiento de estas tecnologías. No obstante, el uso extendido de aplicaciones RAG no está exento de desafíos, particularmente en lo que respecta a la seguridad de datos sensibles.

Organizaciones en sectores críticos como la salud y las finanzas se enfrentan a una necesidad imperiosa de proteger información personal identificable (PII), información de salud protegida (PHI) y datos comerciales confidenciales. Un manejo inapropiado de estos datos puede resultar en serias violaciones de cumplimiento normativo y pérdida de confianza por parte de los clientes, lo que hace que la implementación de medidas de seguridad sea crucial.

Para abordar estos desafíos, el desarrollo de un modelo de amenaza integral para aplicaciones de IA generativa resulta indispensable. Este modelo permite identificar posibles vulnerabilidades, como la fuga de información sensible y el acceso no autorizado, preparando el camino para la implementación de salvaguardias efectivas.

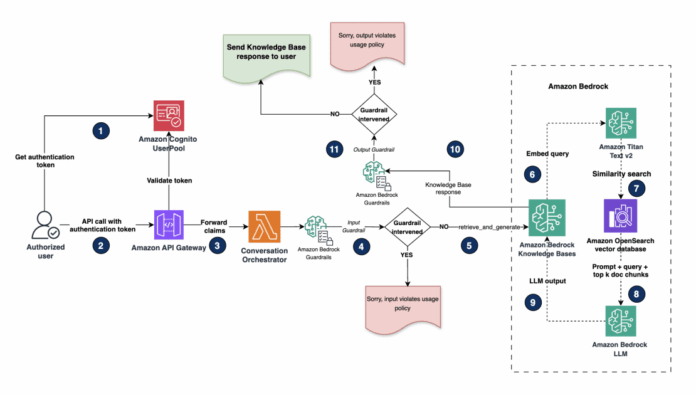

Amazon Web Services (AWS) ha introducido soluciones específicas para hacer frente a estas preocupaciones de seguridad en el ámbito de la IA generativa. Entre estas herramientas, Amazon Bedrock Knowledge Bases facilita la gestión del flujo de trabajo de las aplicaciones RAG, permitiendo a las empresas integrar información contextual privada que resulta en respuestas más adaptadas y precisas. Junto a esto, Amazon Bedrock Guardrails ofrece la posibilidad de redactar información sensible y personalizar salvaguardias en aplicaciones, alineándose con políticas de IA responsable.

El proceso de RAG se divide en dos fases críticas: la ingestión y la recuperación aumentada. Durante la ingestión, los datos no estructurados se preparan, transforman y almacenan, mientras que en la recuperación, las consultas del usuario se utilizan para obtener fragmentos de información relevante. Sin embargo, esto implica un riesgo: si los datos sensibles no se sanitizan adecuadamente antes de su almacenamiento, podrían ser inadvertidamente accesibles para usuarios no autorizados.

Para mitigar estos riesgos, AWS sugiere dos enfoques arquitectónicos: la redacción de datos a nivel de almacenamiento y el acceso basado en roles. La redacción de datos implica ocultar información sensible antes de su almacenamiento, mientras que el acceso basado en roles limita el acceso a los datos en función de los permisos de usuario, un método especialmente útil en sectores donde es crucial diferenciar entre diferentes niveles de acceso.

En resumen, aunque las aplicaciones RAG presentan oportunidades significativas para optimizar la eficacia de la inteligencia artificial generativa, su implementación debe ir acompañada de sólidas estrategias de seguridad. Al adoptar estas propuestas, las organizaciones no solo se protegerán contra potenciales brechas, sino que también fortalecerán la confianza del cliente y garantizarán el cumplimiento normativo en un entorno cada vez más digitalizado.